近年、クラウドサービスの利用やリモートワークの普及が進み、従来の境界型セキュリティでは社内外の境界線が曖昧になり、対応しきれない脅威が増加しています。ゼロトラストは、このような状況に対応するために有効な手段として注目されています。今回は、ゼロトラストと地方公共団体の動向について解説します。

ゼロトラストとは

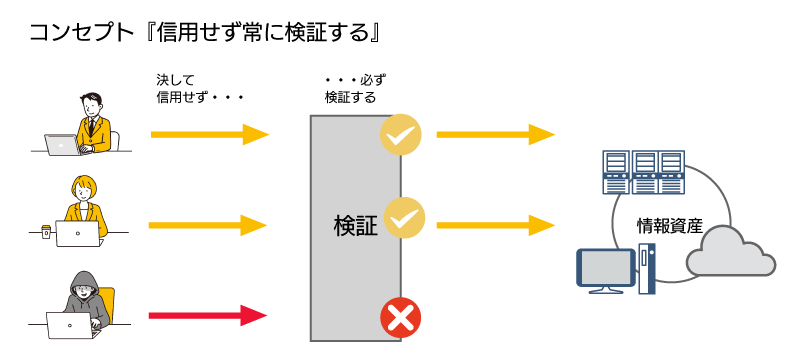

デバイス、OS、ネットワークを含む組織内外の全てを「信用できないもの」として、全ての通信を検査及び認証を行うセキュリティ対策の考え方を指します。

ゼロトラストのセキュリティモデル

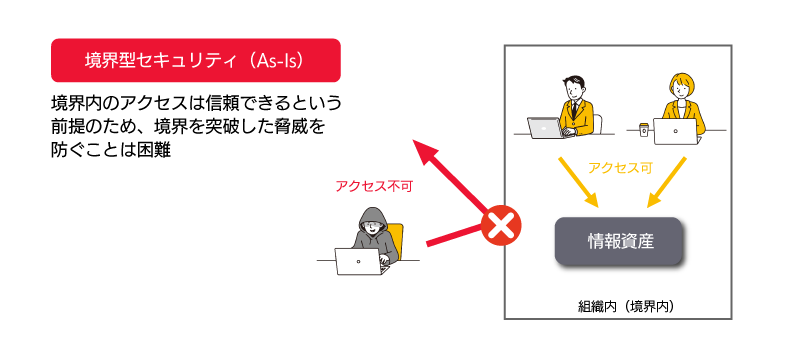

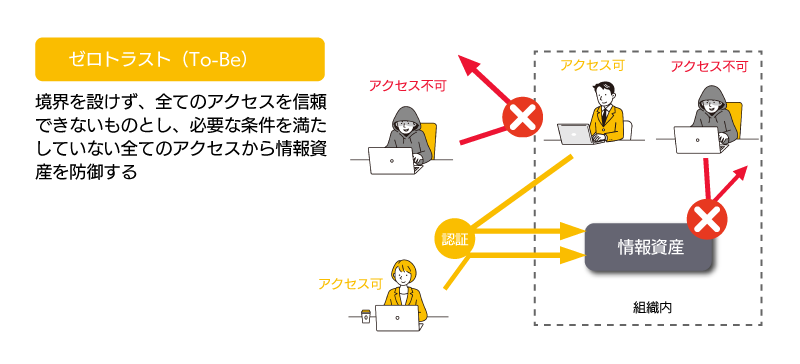

従来のセキュリティ対策の主流は、組織内を「信用できる領域」、組織外を「信用できない領域」としてファイアウォール等により外部からの接続を遮断する「境界型セキュリティ」でした。昨今の環境変化に伴い、組織内のシステム環境へ組織外から接続する機会が増え、「境界型セキュリティ」が決して安全とは言いきれなくなっています。

2010年にアメリカのリサーチ会社であるフォレスター・リサーチ社のジョン・キンダーバーグ氏によって提唱されたセキュリティの考え方であるゼロトラストでは、「何も信頼しない(Zero Trust)」という言葉の通り、「Verify and Never Trust(決して信頼せず、必ず確認せよ)」を前提に全てのアクセスを検証します。社内ネットワークに接続されたデバイスやユーザーであっても、常にリスクを疑い、認証・認可を厳格に行うことで、セキュリティを確保します。

ゼロトラストの実現ステップ

ゼロトラストの実現には、時間とコストがかかりますが、セキュリティリスクを軽減し、ビジネスの継続性を高めるためには不可欠な取り組みです。実現に向けたステップとして、以下のようなものが示されています。

現状把握と目標設定

- IT環境、セキュリティリスク、ビジネス要件などを洗い出し、現状を把握します

- ゼロトラスト導入の目的や達成目標を明確にします

- ゼロトラストの範囲(対象システム、データなど)を決定します

ゼロトラストアーキテクチャの設計

- ゼロトラストの原則(最小権限の原則、マイクロセグメンテーション、継続的な検証など)に基づき、具体的なセキュリティ対策を検討します

- ID管理、認証・認可、エンドポイントセキュリティ、ネットワークセキュリティ、データセキュリティなど、各領域における対策を検討します

- 既存のセキュリティ対策との連携や移行方法を検討します

段階的な導入と検証

- ゼロトラストを段階的に導入し、効果を検証しながら進めます

- PoC(Proof of Concept/概念実証)を実施し、技術的な実現可能性や効果を確認します

- 小規模な範囲から導入を開始し、徐々に拡大していきます

運用体制の構築と継続的な改善

- ゼロトラスト環境の運用・監視体制を構築します

- セキュリティポリシーや手順を整備します

- 最新の脅威情報や技術動向を踏まえ、継続的に改善を図ります

ゼロトラストの要

ゼロトラストのコンセプトは「信用せずに常に検証する」ですが、本来の定義は守るべき保護対象資産(データや情報など)を脅威による侵害から守る戦略になります。

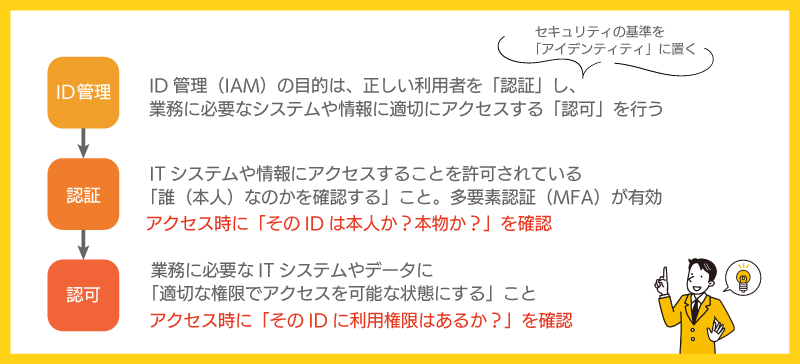

サイバー攻撃者や犯罪者が正規のユーザーやデバイスになりすます脅威もあり、アイデンティティを確認する “ 認証 ” という土台を固める必要があります。また同時にアイデンティティを含めた資産に対するアクセスなどを常に監視、検証、確認する必要があります。

出典:https://japan.zdnet.com/article/35218137/

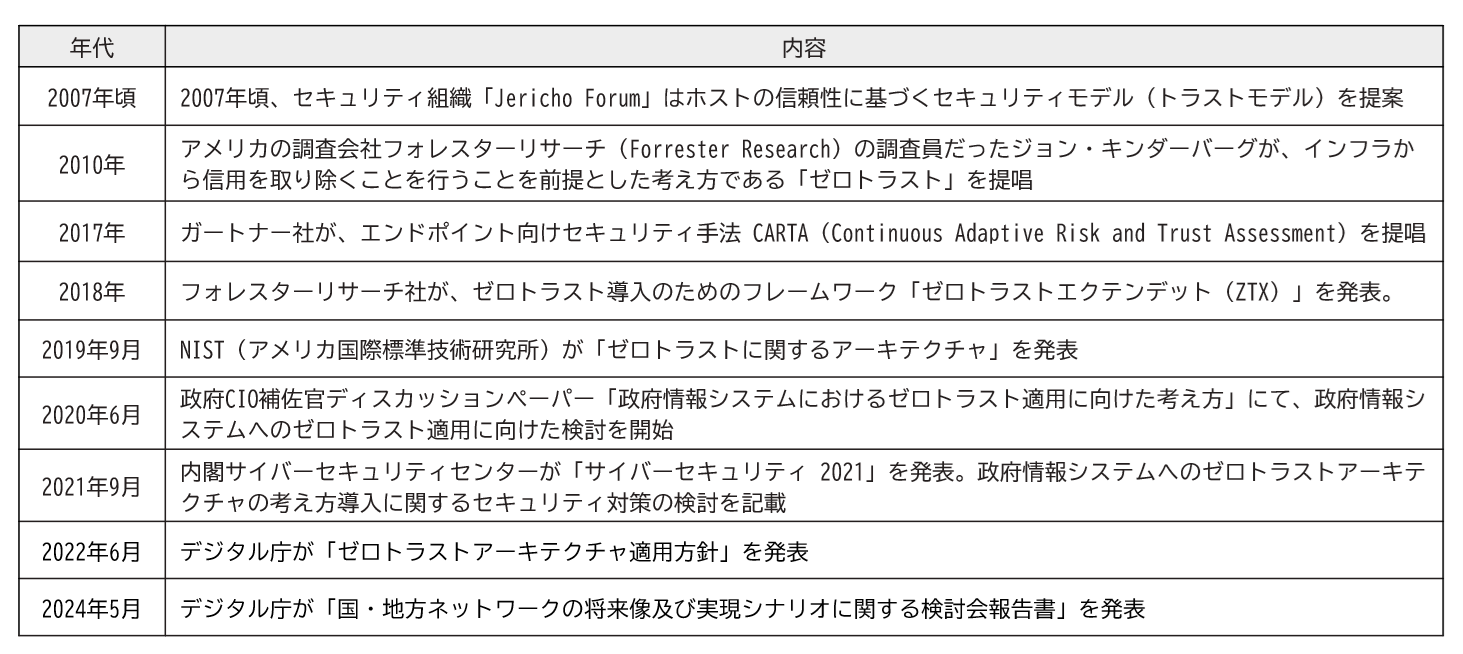

ゼロトラストの歴史と地方公共団体の動向

ゼロトラストの歴史は歴史は意外と古く、2000年代にまで遡ります。当初は一部の企業や政府機関で採用されるにとどまっていましたが、クラウドサービスの普及やリモートワークの増加に伴い、その重要性が認識されるようになりました。

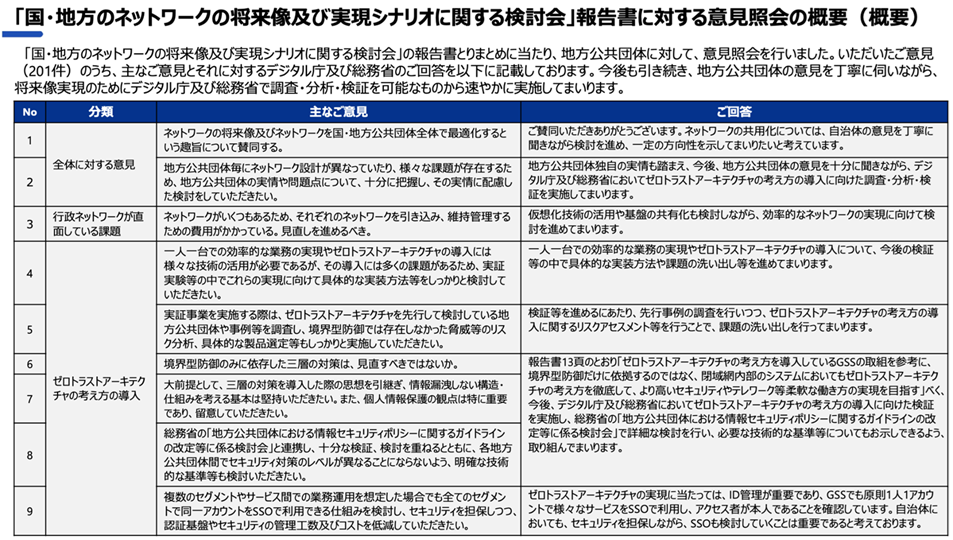

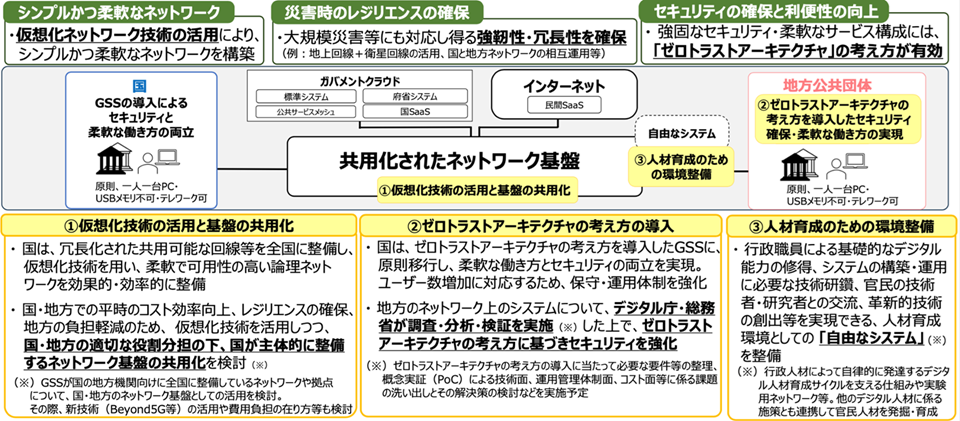

2024年にはデジタル庁が「国・地方のネットワークの将来像及び実現シナリオに関する検討会報告書」を発表しました。ゼロトラスト導入の考え方や具体的な導入方法などが示されています。

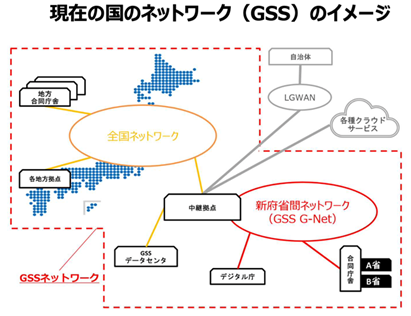

国においては、GSS(ガバメントソリューションサービス)を導入している府省庁では、ゼロトラストアーキテクチャの考え方※に基づき、従来の境界型防御に加えて、端末防御等を導入し、柔軟な働き方とセキュリティの両立を実現しています。

※ネットワーク上には外部/内部を問わず脅威が存在するといった前提に立ち、「トラスト・ゾーン(システムの内側の特権領域)を極小化する」という考え方

出典:国・地方ネットワークの将来像及び実現シナリオに関する検討会報告書

一報、地方公共団体においては、個人番号利用事務系やLGWAN接続系を含めた庁内の閉域的なネットワークについても、境界内部にも脅威が存在しうることを前提として、ゼロトラストアーキテクチャの考え方を確実に実装していくことが重要であるとしています。

これは、境界型防御だけに依拠するのではなく、閉域網内部のシステムにおいてもゼロトラストアーキテクチャの考え方を徹底して、より高いセキュリティやテレワーク等柔軟な働き方の実現を目指す動きとなります。

しかし、国とは違って地方には以下のような課題が存在しており、すぐの実装は困難とされています。

- 国の各府省庁と比べ、業務分野が幅広く、守るべき住民情報を多く扱っている

- ブラックボックス的性質を有する製品などトラスト・ゾーンの極小化に反する製品を導入することで、かえってセキュリティリスクが高まる可能性がある

- 人材やコストに課題があり、自治体の状況によっては、短期間ですべてのシステムにゼロトラストアーキテクチャの考え方を実装することは困難である

2030年頃の国・地方ネットワークの将来像

出典:国・地方ネットワークの将来像及び実現シナリオに関する検討会報告書

まとめ

ゼロトラストは、従来のセキュリティ対策では対応しきれない脅威に対応するための、新しいセキュリティの概念です。ゼロトラストを導入することで、セキュリティレベルの向上や柔軟な働き方の実現、リスクの軽減などが期待できます。

ただ、ゼロトラストを指す製品はなく、その実現には守るべき資産(データや情報など)はまず何かをはっきりさせるなどのステップを要します。国内でも国はGSS導入を進めてゼロトラストアーキテクチャの考え方を取り入れて先行しており、今後地方公共団体でも導入が進んでいくものと思います。

DDSでは、ゼロトラストの要となる、アイデンティティ(ID)管理から、その認証を確実にするIAM製品群を取り扱っております。また、ゼロトラストの実現にあたって、コンサルティングも承っていますので、お困りの際はお気軽にお問い合わせください。

※記載の製品名は、各社の商標または登録商標です。